[네트워크 관리사 2급 실기] 단답형 개념 정리

실기 준비

단답형은 기출 문제들과 같은 카테고리에 있는 개념들 위주로 공부했다. 그러다보니 필기 때 공부했던 것들을 참고한 게 많았다.

1. IP

IPv4 클래스

| A 클래스 | B 클래스 | C 클래스 | D 클래스 | E 클래스 | |

|---|---|---|---|---|---|

| IP 주소 | 1.0.0.0~ 126.255.255.255 | 128.0.0.0~ 191.255.255.255 | 192.0.0.0~ 223.255.255.255 | 224.0.0.0~ 239.0.0.0 | 240.0.0.0~ 254.255.255.255 |

| 서브넷 마스크 | 255.0.0.0 | 255.255.0.0 | 255.255.255.0 | ||

| class IP 주소 | 첫번째 비트 항상 0 | 첫번째, 두번째 비트 항상 10 | 첫번째, 두번째, 세번째 비트 항상 110 | ||

| 할당 가능한 네트워크 그룹 수 | 127개 (2^7) | 16,384개 (2^14) | 2,097,152개 (2^21) | ||

| 할당 가능한 호스트의 IP 개수 | 2^24-2 =16,777,214개 | 2^16-2 =65,534개 | 2^8-2 =256개 | ||

| 사설 IP 주소 | 10.0.0.0~10.255.255.255 | 172.16.0.0~172.16.255.255 | 192.168.0.0~192.168.255.255 | ||

| 기타 | 멀티캐스트용 클래스 | 미래에 사용할 IP로 예약 |

할당 가능한 호스트의 IP 개수는

그룹별 호스트 개수라고도 한다.

서브넷 마스크 및 네트워크 주소 구하기

Q. 172.16.100.0/18의 네트워크 주소는?

A. 앞의 18bit가 서브넷 마스크이므로, 172.16.100.0과 255.255.192.0를 AND연산 한다.

Q. 서브넷 마스크가 255.255.224.0 일 때, 생성 가능한 서브넷 수는?

A. 서브넷 마스크를 2진수로 변환해 네트워크 ID 비트수를 구한다.

전체 32개 비트 - 네트워크 ID 비트 = 호스트 ID 비트

문제에 제시된 네트워크 주소의 클래스를 알아낸다. (A클래스인지 B클래스인지)서브넷 비트 = 네트워크 ID - 해당 클래스의 디폴트 네트워크 ID 비트

(이 때, B클래스라면 19-16=3이 서브넷 비트가 된다.)

생성 가능한 서브넷 수는2^(서브넷 비트)=2^3=8이 된다.

Q. 190.87.140.205/29의 브로드캐스팅 주소는?

A. IP주소를 서브넷 마스크와 AND 연산해서 나온 주소에서 호스트 부분을 전부 1로 바꿔준다.

(190.87.140.1100 1

000이었으면 190.87.1100 1111로 변경!)

Q. 라우터의 대표 IP는?

A. 호스트들의 공통되는 부분을 가져온다.

IPv4와 IPv6

| IPv4 | IPv6 | |

|---|---|---|

| IP 주소 비트 수 | 32 bit | 128 bit |

| IP 표시 방법 | 8bit * 4 (10진수) | 16bit * 8 (16진수) |

| IP 주소 유형 | 유. 멀. 브 | 유. 멀. 애 |

| IP 헤더 길이 | 20byte(기본) ~ 60byte | 40byte + 확장필드 |

| 보안기능 | IPsec 별도 설치 | IPsec 자체 지원 |

| Plug&Play | X | O |

| QoS | 제한적 품질 보장 | O |

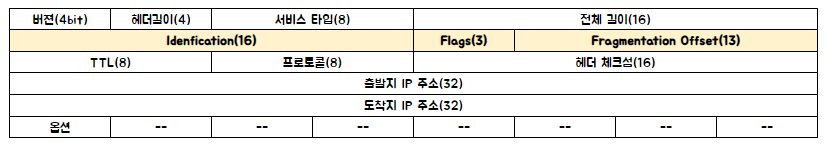

IP 헤더

- 버젼 -> 주로 IPv4를 쓰기 때문에 4가 들어간다. (0100)

- 서비스 타입 -> 데이터 처리량 / 전달 지연 / 신뢰성 / 우선 순위 등 데이터 품질과 관련됨

- 식별자 ->

단편화시 분할되는 데이터 구분용 식별자 - 플래그

- 1번째 비트는 사용 X

- 2번째 비트가 1이면 단편화 X

- 3번째 비트가 0이면

마지막 단편

- 오프셋 ->

단편화되는 데이터들의 상대적 위치 - TTL(Time to Live) -> 라인에 체류할 수 있는 시간

(홉 카운트) - 프로토콜 -> IP 계층 서비스를 사용하는 상위 프로토콜

- 헤더 체크섬 -> 에러 및 무결성 검사

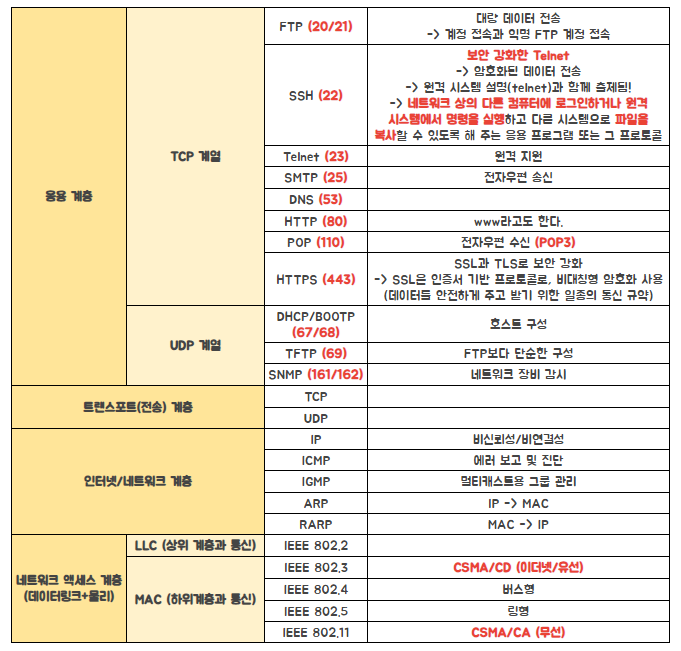

2. OSI 참조 모델 (7계층)

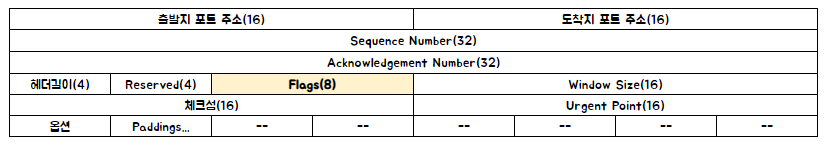

TCP 헤더

- Sequence Number -> 패킷이 전달하는 세그먼트의 오프셋 값

- Acknowledgment Number -> 직전까지 받은 세그먼트의 오프셋 값

- Flags -> 3-way Handshake(연결설정 초기화)에 사용되는

SYN과ACK플래그도 있음 - Window Size -> 흐름 제어

TCP와 UDP

- TCP는

연결지향/신뢰성프로토콜로,수신순서 == 송신순서 - UDP는

비연결지향/비신뢰성프로토콜로,수신순서 != 송신순서

프로토콜 (응용 계층 포트번호 특히 주의!!!)

터널링 프로토콜이 등장할 때도 있다.- 응용 -> SSL

- 네트워크 -> IPsec, MPLS, GRE

- 데이터링크 -> PPTP, L2TP, L2F

- 내부 네트워크(LAN)을 위한 접속 포트는

Ethernet port(이더넷 포트) - 외부 네트워크(WAN)을 위한 접속 포트는

Serial port

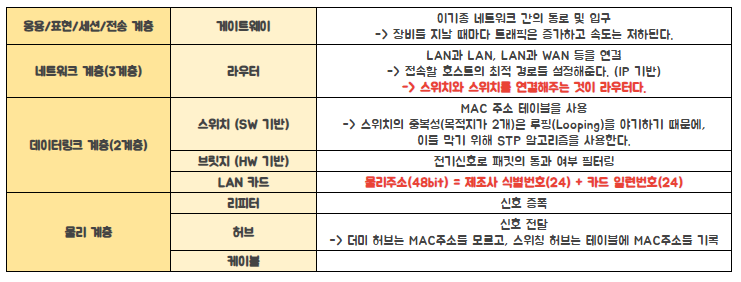

3. 네트워크 운영기기

계층별 장비

무선 LAN 장치

Access Point -> 기존 유선 LAN과 무선 LAN을 연결하는 장치

RAID (복수 배열 독립 디스크)

RAID는 여러 개의 물리적 디스크를 하나의 논리적 디스크로 인식하는 기술로, 입출력 성능을 높이고 디스크 결함을 허용한다. 구성방식에 따라 level을 구분하며, level은 서로 상호혼합되어 사용된다.

| RAID 0 | RAID 1 | RAID 2 | RAID 3 | RAID 4 | RAID 5 | |

|---|---|---|---|---|---|---|

| 방식 | 스트라이핑 저장 | 미러링 방식 | 스트라이핑 저장 | 스트라이핑 저장 | 스트라이핑 저장 | 스트라이핑 저장 |

| 추가 방식 | 패리티 방식(패리티 저장 디스크) | 디스크마다패리티 정보(병목 현상 감소) | ||||

| 특징 | 저장과 읽기 속도 ↑ 고장 대비 능력 X | 주요 저장 데이터 O 공간 효율성 ↓ | 실사용 X | 단일 사용자 시스템 (대형 레코드 ↑) | 블록(섹터)단위 저장 | 다중 사용자 시스템 (쓰기 작업 ↓) |

패리티 방식은 데이터 복구 시, 패리티 저장 디스크와 XOR 연산을 수행한다. RAID3는 byte 단위로 저장한다면, RAID4는 블록(섹터) 단위로 저장하는 게 특징이다.

라우팅 프로토콜

Distance Vector (경로값 비교)- 주기적으로 인접한 라우터들 사이의 정보를 교환하고, 경로값을 비교해 라우팅 테이블을 갱신하는 방식

RIP- 유효 홉 카운트 15

- 매 30초마다 라우팅 업데이트

- IGP이며 Distance Vector

- IGRP/BGP

Link State (최단경로 SPF 알고리즘)- 링크 상태 변화 시에만 라우팅 정보를 교환 (대규모 네트워크에 적합)

OSPF- 홉수에 제한 없음

- Area 개념 사용

- BGP

지역(AS)에 따라 분류할 수도 있다.

IGP(AS 내),EGP(AS와 AS 간)2가지가 있다.

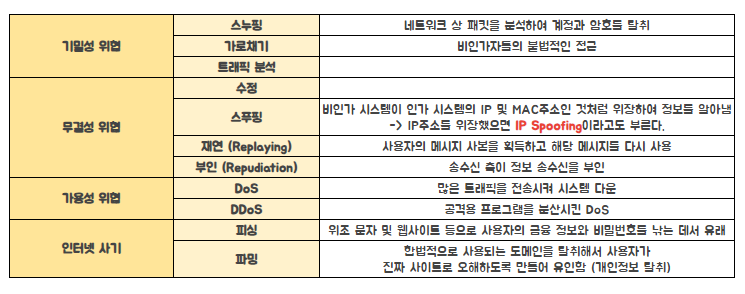

4. 보안과 기술

보안 기술

NAT (네트워크 주소 변환)- IP 고갈문제 해결을 위해 고안

- 내부 네트워크의 모든 호스트에 외부 네트워크에 알려진 것과는 다른 내부 IP 주소 사용하게 변환함 (사설 IP 주소로도 인터넷 접속 가능!)

- 네트워크 관리자들은 NAT 표 작성

공인 IP를 사설 IP로, 사설 IP를 공인 IP로 변환- 라우터의 일부지만 방화벽에서 제공할 때도 있다. (라우팅 정책과 함께 사용)

- IP 고갈문제 해결을 위해 고안

DDNS- 유동 IP 주소를 고정된 IP 주소처럼 사용할 수 있게 함

WEP (Wired Equivalent Privacy)무선 네트워크에서 사용하는 보안 프로토콜- 데이터 암호화로 회선 접속 보호

- 비밀번호 / 단말 간 암호 / VPN / 인증 등…

- IEEE Wi-Fi 802.11b에 기술

- 유선 랜에서 기대할 수 있을 것같은 보안과 프라이버시 수준

WAF (웹 어플리케이션 방화벽)- 웹 애플리케이션 보안에 특화되어 개발

- SQL 인젝션, XSS 등과 같은 웹 공격을 탐지하고 차단

- 웹 애플리케이션 보안에 특화되어 개발

VLAN- 물리적 위치에 상관없이

논리적으로 브로드캐스트 도메인을 나누어유연한 대응이 가능하다.(SW로 구분) - 하나의 VLAN은 하나의 브로드캐스트 도메인이자, 하나의 네트워크를 구성함

- 네트워크 자원 액세스에 제한을 둬 보안 강화

- 브로드캐스트 도메인의 크기를 줄여 브로드캐스트 트래픽량을 줄이고 네트워크 성능을 높임

- 물리적 위치에 상관없이

포트 미러링- 네트워크 트래픽 모니터링해야하는 장비에서 사용

- 스위치의 포트 혹은 VLAN의 패킷들을 다른 모니터링 포트로 복제

쿠키- 사용자가 웹 사이트를 처음 방문할 때 웹 사이트에서 사용자 컴퓨터의 HDD에 저장해놓은 정보

- HTTP 프로토콜을 통해 클라이언트의 정보를 유지 및 관리

- 사용자가 웹 사이트를 처음 방문할 때 웹 사이트에서 사용자 컴퓨터의 HDD에 저장해놓은 정보

MRTG (Multiple Router Traffic Grapher)SNMP를 이용해 라우터나 스위치 등으로부터 트래픽 정보 수집- 웹에서 실시간으로 트래픽 상황을 보여줌

VPN- 가상사설망으로, 공중 네트워크를 통해 기업 내에서 외부에 정보를 드러내지 않고 통신할 때 사용

Ipsec, L2TP, PPTP 프로토콜을 사용하기도 한다.

- 가상사설망으로, 공중 네트워크를 통해 기업 내에서 외부에 정보를 드러내지 않고 통신할 때 사용

클러스터링- 여러대의 서버를 서로 연결하여 하나의 시스템으로 보이게 만드는 기술

- 두 대 이상의 서버를 하나의 서버처럼 작동하게 함

- 여러대의 서버를 서로 연결하여 하나의 시스템으로 보이게 만드는 기술

DMB (디지털 멀티미디어 브로드캐스팅)- 이동 중에도 고음질 고화질 방송을 즐길 수 있다.

- 지상파와 위성파로 나뉨

보안 시스템

침입 방지 시스템 (IPS) | 침입 탐지 시스템 (IDS) | |

|---|---|---|

| 역할 | 네트워크에서 발생하는 공격을 탐지하고 미리 차단함 | 네트워크에서 발생하는 공격을 탐지 |

| 장점 | DoS, DDoS, 웜 공격 차단 | 장애 및 침해 사고의 원인을 분석하고 재발을 방지함 |

| 단점 | 오탐율이 높고, sync 공격에 취약 | 공격에 대한 차단은 불가능 |